- 製品・サービス

- SSLサーバ証明書

- コードサイニング証明書

- ドキュメントサイニング証明書

- 証明書・認証局サービス

- サイバートラスト デバイスID

- GMOグローバルサイン

証明書・認証局サービス - サポート

- SSLサーバ証明書

- コードサイニング証明書

- ドキュメントサイニング証明書

- オーダー

- SSLサーバ証明書

- コードサイニング証明書

- ドキュメントサイニング証明書

(10:00〜18:00 土日祝日を除く)

DigiCert

キャンペーン実施中!

定価

¥162,910

(税抜価格¥148,100)

低価格宣言!

提供価格は是非お問い合わせください!

-

1ライセンスでドメインの同一階層の

全サブドメインで利用可能

複数のサブドメインを1ライセンスのサーバ証明書でカバーできるため、サーバ証明書購入コストが大幅に節約できます。また、サブドメインごと・利用サイトごとに購入手続きを繰り返す必要がないため、購入に要する人的コストも節約できます。

有効期限を一括管理

多数のサイトでサイトごとに異なるサーバ証明書を使っている場合、有効期限管理も煩雑になります。証明書の更新に失敗し、有効期限切れになった場合、サイトの利用者に迷惑をかけ、信用の失墜に見舞われます。全サイトで同一の証明書を使っていれば、こうしたケアレスミスを犯す危険がなくなります。

新たなサブドメイン

にも使用可能

新たなサブドメインでサービスを開始する場合にも、取得済みのSSLサーバ証明書が使えます。そのため、迅速なサービスの立ち上げと、サブドメイン運用の自由度が大幅に高くなります。

SSL/TLSサーバ証明書は、基本的にはひとつのホスト名(例:www.example.com)を証明します。同一のドメインであっても別のホスト名(例:support.example.com)は証明してくれません。そのため、異なるサービスごとにサブドメインでWebサイトを開設している場合、サブドメインごとに別の証明書が必要ということになります。しかし、サブドメインごとに別の証明書を利用すると証明書購入費用が重複発生するばかりでなく、都度取得手続きが発生したり、ホスト名ごとに証明書の有効期限が異なったりと、証明書管理コストも発生してしまいます。

ワイルドカードサーバ証明書なら、同一ドメインの同一階層のサブドメインを1枚の証明書でまとめてカバーできるので、この問題の解決が可能です。以下の例のように深さが同じサブドメインであれば、すべてを1枚の証明書でカバーできます。

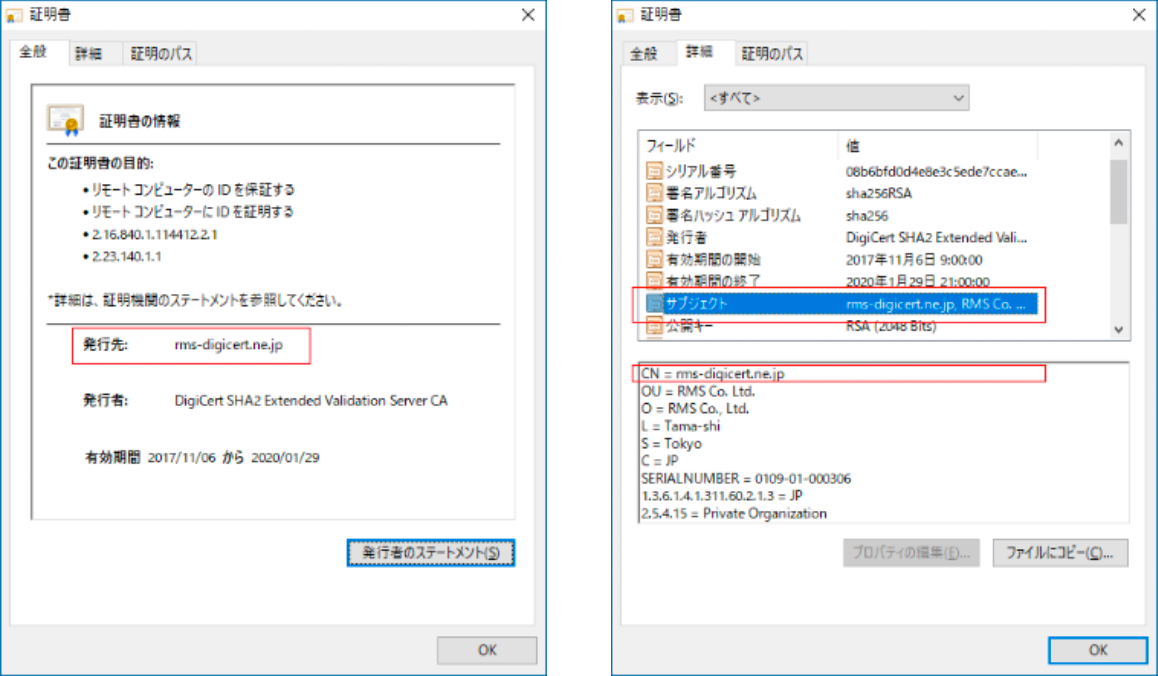

SSL/TLSサーバ証明書の発行先のホスト名は、証明書内部ではサブジェクト(Subject)及びコモンネーム(CN)に記載されています。

例えば、以下は当サイトの証明書をChromeの鍵マークをクリックして表示させた例です。

「発行先」「サブジェクト」「CN」に rms.ne.jp が記載されていることが確認できます。

* がワイルドカードです。* 部分は任意のホスト名を意味します。そのため、「www」「support」「blog」など何にでもマッチします。このようにして、ワイルドカードサーバ証明書は複数のサブドメインで利用できます。

ただし、「www.support」のような「.」 を含んだホスト名にはマッチしません。デフォルトの状態では同じ深さのサブドメインだけをカバーできます。

例えば、*.japan.example.com のようなワイルドカード証明書を取得すれば、www.japan.example.com、support.japan.example.com、blog.japan.example.com などをデフォルトの状態でカバーできます。

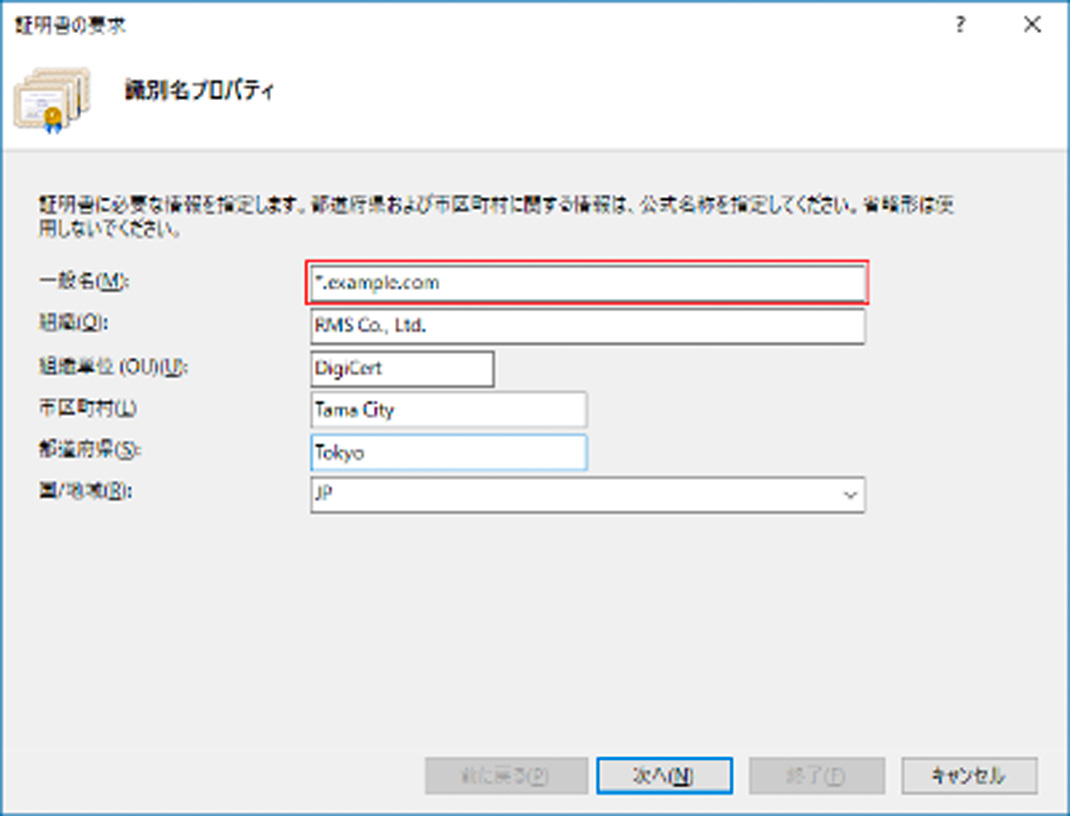

以下のように利用します

CSRファイル名、秘密鍵ファイル名、証明書ファイル名には * は使えません。

なお、存在しないドメインのSSLサーバ証明書は発行されませんので、いわゆる「オレオレ証明書」を除いて、「*.com」「*.co.jp」のような証明書は取得できません。また、「www.*.example.com」や「*.*.example.com」のような形式での証明書発行もできません。

ワイルドカードサーバ証明書が利用できないケース

ごく一部のサーバでは、ワイルドカード形式のコモンネーム(CN)が利用できない場合があります。該当するサーバの種類と対応策については、サポートページのワイルドカードの互換性のエラーをご覧ください。

SSL/TLSサーバ証明書は、証明する内容によって以下の3種類に分類されます。

ドメイン認証(DV)

ドメイン名の実在確認と、ドメイン名の管理者が証明書発行を承認していることの確認

組織認証(OV)

ドメイン認証 (DV) 要素に加え、ドメイン名所有者の実在確認

EV認証(EV)

組織認証 (OV) 要素に加え、ドメイン名所有者実在の厳密な確認

ドメイン認証(DV)証明書は、組織の実在確認を行わないで発行されます。

そのため、フィッシング(詐欺)サイトが著名なWebサイトのドメイン名と紛らわしいドメインのドメイン認証(DV)証明書を取得し、利用する例が多数あります。

加えて、ワイルドカードサーバ証明書の * 部分に何が使われるかを証明書を発行する認証局(CA)は知ることができないという性質を悪用し、* 部分に有名サイト名を使ったドメイン認証(DV)証明書のフィッシング(詐欺)サイトも多数報告されています。

このような証明書の悪用を防ぐために、DigiCertではドメイン認証(DV)ワイルドカードSSLサーバ証明書は発行していません。

DigiCertは、Google、Appleなど主要5社のブラウザベンダーと、SSLサーバ証明書を発行する主要認証局 (CA) で構成されるサーバ証明書の標準化団体「CA/ブラウザフォーラム」の主要メンバーとして、安全な証明書発行基準を策定しています。

DigiCertのワイルドカードサーバ証明書「WildCard Plus」は、この「CA/ブラウザフォーラム」の基準に加え、DigiCertが独自の基準で厳密に定めた手続きによって、組織の実在を確認して発行される組織認証(OV)証明書です。

なお、「CA/ブラウザフォーラム」の基準で、EV認証(EV)タイプのワイルドカードSSLサーバ証明書は発行できません。

一般にワイルドカードサーバ証明書は同じ深さのサブドメインだけをカバーしています。

そのため、例えば *.example.com のワイルドカードサーバ証明書は https://example.com では利用できません。

しかし、DigiCertのワイルドカードサーバ証明書「WildCard Plus」は、デフォルトでドメイン名そのものもカバーしています。

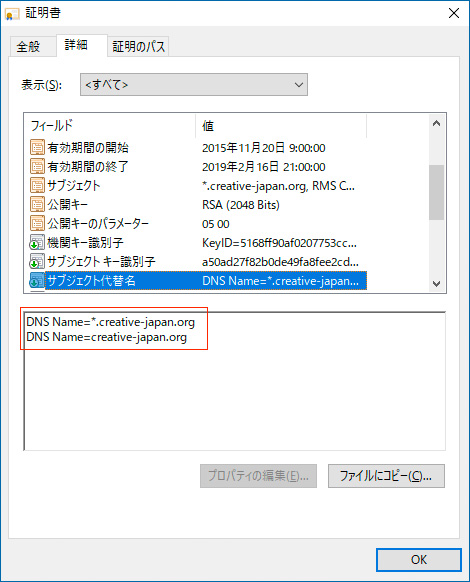

証明書にはサブジェクトの代替名(SANs)という機能が含まれています。ここにドメイン名が記載されることで、ドメイン名そのものもカバーできるのです。

*.ドメイン名で証明書を取得した場合

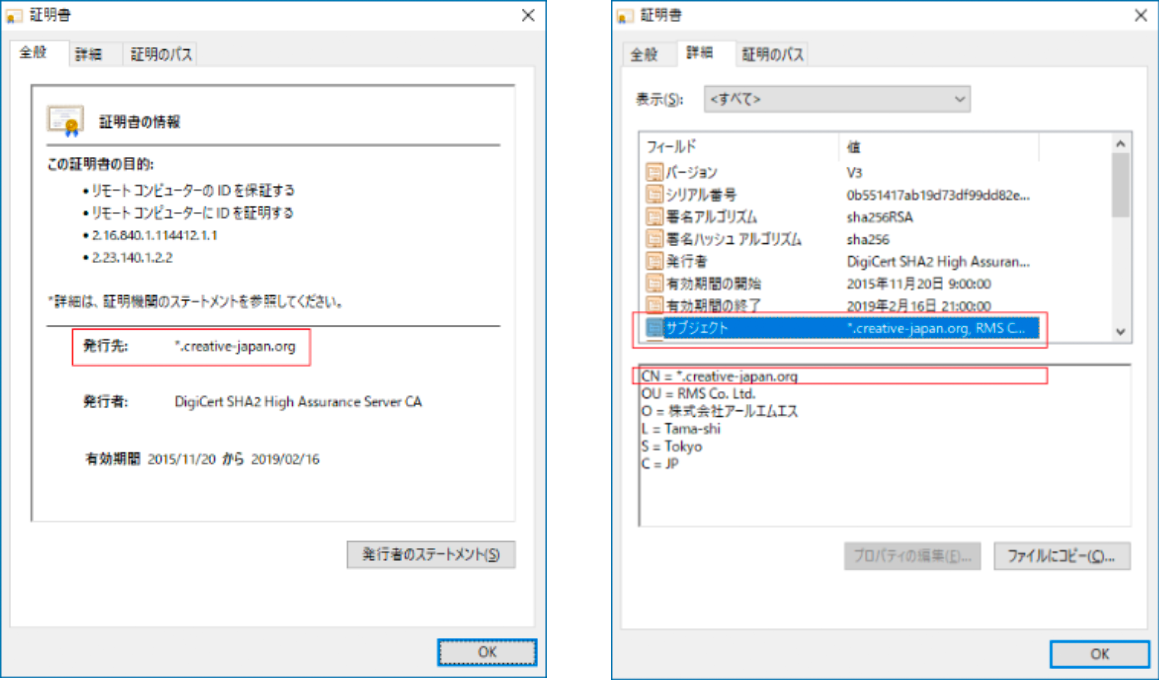

以下は、当社で利用している creative-japan.org のワイルドカード証明書の例です。

なお、ドメイン名そのものはデフォルトでカバーできますので、CSRを作成する際に特別な作業をする必要はありません。

DigiCertのワイルドカードサーバ証明書「WildCard Plus」は、オプションで深さの異なる階層のサブドメインにも対応可能です。証明書のサブジェクトの代替名(SANs)に深さの異なる階層のサブドメインを追加することで実現しています。

例えば、*.example.com の場合、www.support.example.com を追加することも可能です。

深い階層のサブドメインでの利用をご希望の場合は、メールでお問合せください。